ROUSSEAU-SPIA! - AGITAZIONE E MOBILITAZIONE ANCHE LEGHISTA PER IL VOTO ONLINE: NON SONO POCHI QUELLI CHE DALLA NASCITA DEL GOVERNO GIALLOVERDE SI SONO REGISTRATI SULLA PIATTAFORMA… - NON SOLO: CIRCOLA INSISTENTE LA VOCE CHE LA POLIZIA POSTALE SIA ASSAI ATTENTA ALLA VOTAZIONE, PRONTA A REGISTRARE EVENTUALI ANOMALIE. SARÀ STATO UN CERTO MINISTRO COMPETENTE A SOLLECITARE CONTROLLI SERRATI? - INTANTO GLI HACKER ENTRANO IN AZIONE, MA NON DEVONO FARE NIENTE: CERTI DATI SENSIBILI DI ROUSSEAU SONO ESPOSTI AL PUBBLICO! (ECCOLI)

Matador per Dagospia

Inside Rousseau. Agitazione e mobilitazione anche da parte leghista per il voto on line sul governo del Conte Rosso. Non sono pochi i legaioli che dalla nascita del governo gialloverde si sono registrati sulla piattaforma (immaginando, come nel caso Salvini-Diciotti, che da quei voti dipendesse la tenuta della coalizione) e ora possono esprimere il loro no all'accordo.

Non solo: in ambienti bene informati circola insistente la voce che la Polizia Postale sia assai attenta alla votazione, pronta a registrare eventuali anomalie. Sarà stato il ministro del suo Interno a sollecitare controlli serrati? Ah saperlo…

This is an Italian political party that wants to revolutionize the digital world with "Sistema Informatico Globale"!

— Hack5Stelle (@Hack5S) 3 settembre 2019

????#Hack5Stelle

1. Exposed Database Structure (https://t.co/cEJKYEILFB);

— Hack5Stelle (@Hack5S) 3 settembre 2019

2. GIT directory exposed https://t.co/LbMwyuLSMO);

3. Database Credentials exposed:

'hostname' => 'localhost',

'username' => 'mydonor',

'password' => 'mysecure'

'database' => 'movimento5stelle_landing_nuova'

4. WebConnetor Credential exposed:

— Hack5Stelle (@Hack5S) 3 settembre 2019

'BACKOFFICE_MAIL', 'fundraising.m5s@gmail.com'

'PASSKEY','M0v1m3ntOcinqueS74r'

5. reCaptcha Token exposed:

'CHIAVE_RECAPTCHA', '6LeIxAcTAAAAAJcZVRqyHh71UMIEGNQ_MXjiZKhI'

'CHIAVE_SEGRETA_RECAPTCHA', '6LeIxAcTAAAAAGG-vFI1TnRWxMZNFuojJ4WifJWe'

6. PayPal account exposed:

— Hack5Stelle (@Hack5S) 3 settembre 2019

'PAYPAL_ACCOUNT','comitatoitalia5stelle2018@gmail.com'

7. Banca Sella account exposed:

'SELLA_ESERCENTE','movimento5stelle_stripe'

All information is publicly available, with a simple GIT extractor you can get this and more!

— Hack5Stelle (@Hack5S) 3 settembre 2019

/cc @carolafrediani @DavidPuente @RositaRijtano @faffa42 @campuscodi @marcocanestrari

QUALCUNO HA TROVATO UN FILE DEL DATABASE SU IL BLOG DELLE STELLE

David Puente per https://www.open.online/

In vista del voto su Rousseau esperti e hacker stanno cercando qualche anomalia per poi pubblicarle online

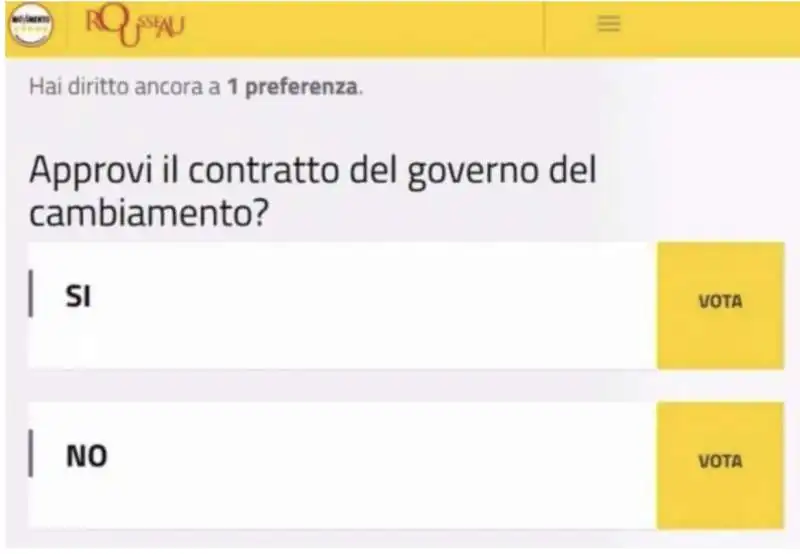

Nel giorno del voto per il futuro del Governo italiano, un account Twitter appena creato di nome Hack5Stelle (@Hack5S) pubblica alcuni link del dominio «dona.ilblogdellestelle.it» da dove è possibile scaricare un file .Sql, ossia di una porzione del database erroneamente salvata e lasciata dagli sviluppatori del sito del Movimento 5 Stelle:

Exposed Database Structure (https://dona.ilblogdellestelle.it/database.sql);

GIT directory exposed https://dona.ilblogdellestelle.it/.git/HEAD);

Database Credentials exposed:

‘hostname’ => ‘localhost’,

‘username’ => ‘mydonor’,

‘password’ => ‘mysecure’

‘database’ => ‘movimento5stelle_landing_nuova’

Il file .Sql è relativamente piccolo, appena 16k di spazio occupato, e riguarda la creazione delle tabelle necessarie per la piattaforma legata alle donazioni, ma la cosa più preoccupante è il secondo file, le credenziali per il database – con una password molto discutibile – e i tweet successivi dove riporta altre informazioni su credenziali e password:

È chiaro che in vista del voto hacker ed esperti di informatica vari stanno cercando, nel bene o nel male, di scoprire qualcosa sulla piattaforma Rousseau e quelle collegate al Movimento 5 Stelle. Questa scoperta di certo non è un bene e chissà con quale leggerezza avranno lasciato altro materiale nei server dell’Associazione Rousseau.

DAVIDE CASALEGGIO

DAVIDE CASALEGGIO  SALVINI CON DIVISA POLIZIA 2

SALVINI CON DIVISA POLIZIA 2 rousseau il sistema operativo

rousseau il sistema operativo IL QUESITO ROUSSEAU PER IL GOVERNO CON LA LEGA

IL QUESITO ROUSSEAU PER IL GOVERNO CON LA LEGA  iva garibaldi luca morisi matteo salvini

iva garibaldi luca morisi matteo salvini